Nouveautés

Vous devez renforcer votre mot de passe !

3/10/2025

Depuis décembre 2020, les nouveaux mots de passe sont plus sûrs (voir Sécurisation des mots de passe).

Bien sûr, il est possible (et très recommandé) de renouveler votre mot de passe sans attendre cette obligation, au moment de votre choix, dans votre ENT rubrique Mes infos / Mot de passe.

Souvenez-vous que quand vous changez de mot de passe, il est nécessaire de changer aussi la configuration d’accès à certains services pour lesquels votre mot de passe est enregistré, notamment sur vos smartphones/tablettes, comme :

– accès au WiFi eduroam

– synchronisation PARTAGE

– accès au réseau par le VPN

Introduction à mes données personnelles

3/10/2025

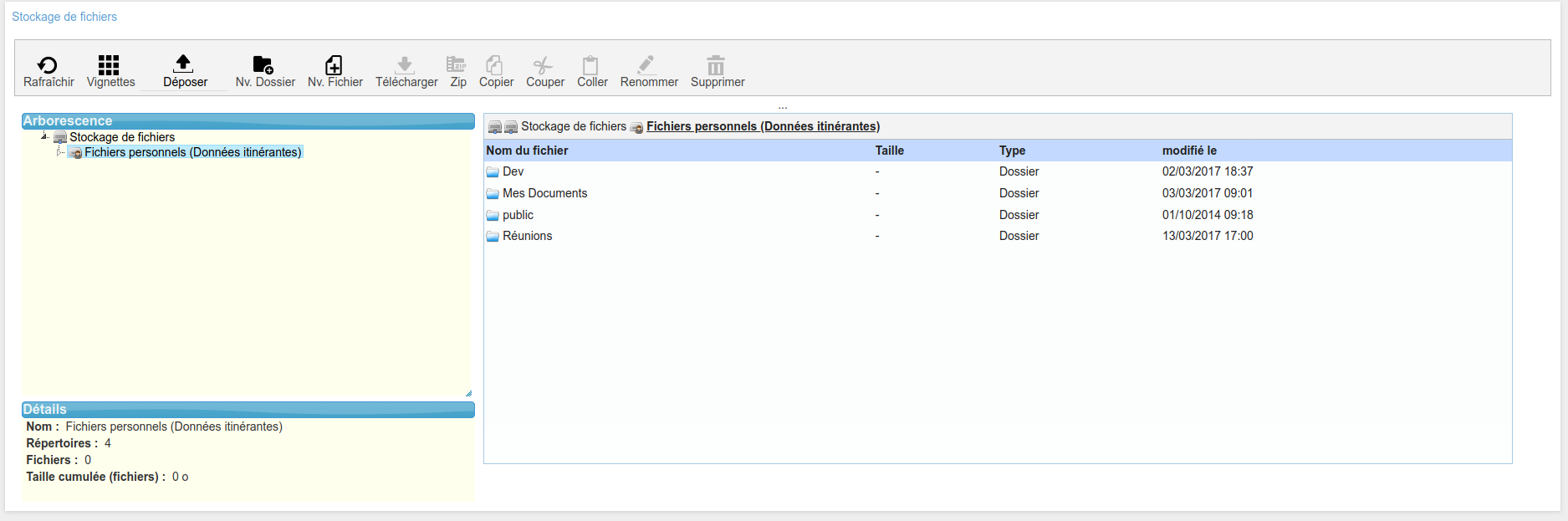

Nous vous proposons une solution centralisée et sécurisée pour stocker vos données personnelles (aussi appelées Données itinérantes dans les salles pédagogiques) sur votre lecteur réseau personnel (ou simplement lecteur personnel). Au lieu de stocker vos données sur le disque dur de votre ordinateur, elles sont situées sur un serveur de fichiers de l’Université.

Si vous avez une connexion réseau (avec le VPN si vous êtes en-dehors de l’université), vous accéderez à vos données personnelles de la même façon qu’avec un disque dur ou une clé USB.

Cette solution a des avantages majeurs :

- La sécurité des données est augmentée.

- Possibilité d’accéder à ses données depuis tout ordinateur connecté à Internet.

- Possibilité de récupérer des fichiers supprimés ou modifiés par erreur grâce à des sauvegardes automatiques.

Sécurisation des mots de passe

26/09/2025

A compter du 8 décembre 2020, les règles ont changé pour le choix d’un nouveau mot de passe.

Il est de la responsabilité de chacun de protéger l’accès à son compte informatique, mais pour diverses raisons techniques, nos mots de passe étaient auparavant limités à 8 caractères utiles, ce qui en faisait des mots de passe très peu sécurisés.

Il devenait urgent de nous conformer à l’état de l’art en levant cette limite technique et en imposant un bon niveau de sécurité des mots de passe.

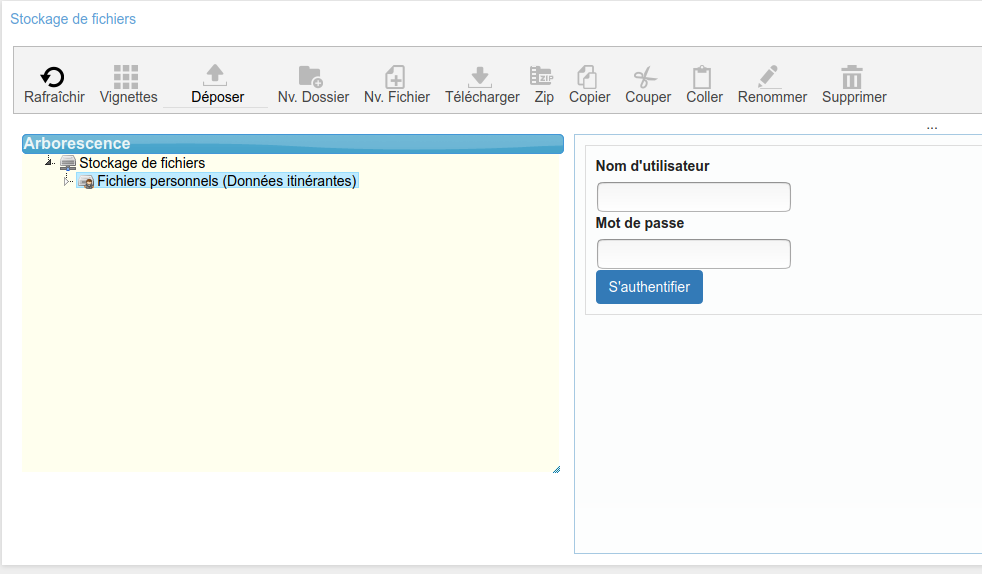

Comment accéder à mes données via l’ENT ?

4/04/2025

- Allez sur : https://ent.univ-avignon.fr

- Identifiez vous (En haut à droite)

- Dans l’onglet « Outils » puis « Stockage de fichiers »

- Cliquer sur « Fichiers personnels (Données itinérantes) » dans l’arborescence de gauche

- Tapez votre identifiant et votre mot de passe

- Cliquer sur « s’authentifier »

- Vous avez maintenant accès à vos données.

Résultats aux examens

7/03/2025

Le secrétariat pédagogique donne l’accès à vos résultats personnels, après réunion des jurys d’examen.

Vous avez alors la possibilité d?éditer les relevés de notes des semestres déjà étudiés en jury, ainsi que, dans le cadre du LMD, un récapitulatif des résultats sur l’ensemble des semestres du diplôme. Ce récapitulatif n’est pas figé, il pourra évoluer en fonction de vos résultats, jusqu’à validation définitive du diplôme. Chaque récapitulatif annule et remplace le précédent.

Si un semestre ou niveau n’est pas en ligne, c’est que le secrétariat pédagogique est encore en attente d’un résultat ou d’une intervention du jury.

ATTENTION, ce relevé de notes est provisoire et ne peut être considéré qu’à titre indicatif. La validation définitive de vos résultats vous sera transmise sur papier, sous la forme d’un relevé de notes, « en conformité avec le procès verbal de jury d’examen ». C’est ce document officiel qu’il faudra fournir pour justifier de vos résultats.

Arrêt des services « boîte à idées » et « ressources »

27/02/2025

Les services « boite à idées » (permettant de suggérer des idées – https://dosi.univ-avignon.fr/faq/club-utilisateurs-boite-a-idees) et « ressources » (permettant de lister les matériels d’une salle pédagogique – https://dosi.univ-avignon.fr/faq/rechercher-une-ressource) sont arrêtés à compter du 26 février 2025.

Présentation du service « cloud »

26/11/2024

Les données contenues sur les postes de travail sont-elles chiffrées ?

21/11/2024

Nous procédons au chiffrement des disques durs de tous les postes de travail de notre périmètre que nous mettons à disposition des utilisateurs.

Ce chiffrement permet de protéger les données utilisateurs qui y sont stockées et permet de garantir qu’elles resteront inaccessibles en cas de vol, d’intrusion ou de perte du poste de travail.

Tout cela, à condition bien sûr, que les identifiants de l’utilisateur ne soient ni divulgués ni partagés (cf. « Qu’est-ce que le phishing et comment s’en prémunir ? » par ex.).

Nous invitons également les enseignants et chercheurs qui utilisent du matériel « hors périmètre DOSI » (acheté sur crédits de recherche par exemple) et qui doivent se déplacer à l’étranger dans le cadre de leur recherche et/ou de leur enseignement à se rapprocher de nous (cf. https://dosi.univ-avignon.fr/faq/demande-d-assistance) afin qu’on les conseille sur les solutions de mise œuvre de ce chiffrement sur leur poste.

De manière analogue, nous pouvons accompagner les utilisateurs qui en font la demande pour le chiffrement de leurs supports amovibles (disques externes, clés usb, …).

Poste de travail informatique pour les personnels

5/11/2024

La DOSI prend en charge votre poste de travail informatique bureautique (achat, maintenance et renouvellement).

Remarque : vous ne pouvez pas modifier la configuration de l’ordinateur (il est par exemple pas possible d’installer vous-même un nouveau logiciel) pour des raisons de sécurité et de maintenance.

Pour demander la mise à disposition d’un poste de travail correspondant à cette proposition, vous devez faire une demande d’intervention (Catégorie « Systèmes d’information »).

Le(s) matériel(s) est (sont) confié(s) par l’Université dans le cadre des activités exercées pour et au sein d’Avignon Université.

Pour tout problème technique, vous pouvez contacter le pôle assistance de la DOSI par ticket via l’ENT.

Au moment de votre départ, le matériel prêté doit être rendu à la DOSI dans son intégralité.

Équipement standard :

- Ordinateur de bureautique (fixe ou portable) Windows ou GNU/Linux Ubuntu

- 1 écran + 1 clavier filaire +1 souris filaire (la Dosi ne fournit pas de clavier ou souris ergonomique)

- Logiciels standards sous licence libre (Firefox, Libre Office, etc…)

- Session utilisateur avec des droits utilisateur standard (pas de droit « Administrateur »)

- Téléphone fixe et/ou un logiciel de téléphonie

Équipement standard télétravail (concerne uniquement le personnel administratif) :

- 1 ordinateur portable Windows en poste principal et unique

- 1 Écran à domicile (pour plus d’une demie journée TT)

- 1 Micro-casque/clavier filaire/souris filaire (la Dosi ne fournit pas de clavier ou souris ergonomique)

- Logiciel de téléphonie

* Renouvellement : la politique de renouvellement des postes de travail des ordinateurs du périmètre DOSI est décrite dans cette section.

Le service central d’authentification change

21/10/2024

Les limites de l’édition collaborative

8/10/2024

Bascule sur la plateforme BigBlueButton nationale

17/04/2024

Cette plateforme apporte des changements / nouveautés comme :

Attention : les enregistrements ne seront pas repris sur la nouvelle interface et devront être récupérés depuis V-AU. Ils resteront accessibles dans l’ancienne interface ( https://bbb-archives.univ-avignon.fr ) jusqu’au 31/12/2024.